Spisu treści:

- Autor Stanley Ellington ellington@answers-business.com.

- Public 2023-12-16 00:21.

- Ostatnio zmodyfikowany 2025-06-01 04:54.

Przykłady uwierzytelniania wieloskładnikowego obejmują używanie kombinacji tych elementów do uwierzytelniania:

- Kody generowane przez aplikacje na smartfony.

- Plakietki, urządzenia USB lub inne urządzenia fizyczne.

- Tokeny miękkie, certyfikaty.

- Odciski palców.

- Kody wysyłane na adres e-mail.

- Rozpoznawanie twarzy.

- Skanowanie siatkówki lub tęczówki oka.

- Analiza behawioralna.

W dalszej kolejności można również zapytać, co uważa się za uwierzytelnianie wieloskładnikowe?

Wielo - uwierzytelnianie czynnikowe (MFA) jest zdefiniowany jako mechanizm bezpieczeństwa, który wymaga od osoby podania co najmniej dwóch poświadczeń w celu: uwierzytelniać ich tożsamość. W IT te poświadczenia mają postać haseł, tokenów sprzętowych, kodów numerycznych, danych biometrycznych, czasu i lokalizacji.

Co więcej, jakie są trzy przykłady uwierzytelniania dwuskładnikowego, wybierz trzy? Te trzy typy to:

- Coś, co znasz, na przykład osobisty numer identyfikacyjny (PIN), hasło lub wzór.

- Coś, co masz, na przykład kartę bankomatową, telefon lub breloczek.

- Coś, czym jesteś, na przykład dane biometryczne, takie jak odcisk palca lub odcisk głosu.

W ten sposób, jakie są trzy rodzaje uwierzytelniania?

Ogólnie istnieją trzy rozpoznawane typy czynników uwierzytelniania:

- Typ 1 - Coś, co znasz - obejmuje hasła, kody PIN, kombinacje, słowa kodowe lub tajne uściski dłoni.

- Typ 2 - Something You Have - obejmuje wszystkie elementy będące obiektami fizycznymi, takie jak klucze, smartfony, karty inteligentne, dyski USB i urządzenia tokenów.

Jakie są rodzaje uwierzytelniania dwuskładnikowego?

Różne formy uwierzytelniania dwuskładnikowego: SMS, aplikacje uwierzytelniające i inne

- Weryfikacja SMS. POWIĄZANE: Co to jest uwierzytelnianie dwuskładnikowe i dlaczego go potrzebuję?

- Kody generowane przez aplikację (takie jak Google Authenticator i Authy)

- Fizyczne klucze uwierzytelniania.

- Uwierzytelnianie oparte na aplikacji.

Zalecana:

Jakie są przykłady gospodarki podziemnej?

Przykładami legalnej działalności w gospodarce podziemnej są niezgłoszone dochody z pracy na własny rachunek lub barteru. Nielegalne działania obejmują handel narkotykami, handel skradzionymi towarami, przemyt, nielegalny hazard i oszustwa

Jakie są przykłady Microsystemu?

Mikrosystemy obejmują rodzinę dziecka, szkołę, rówieśników i sąsiedztwo. Do mikrosystemów zaliczają się także sporty i aktywności, takie jak zajęcia karate czy harcerki. Mikrosystem zawiera relacje dwukierunkowe

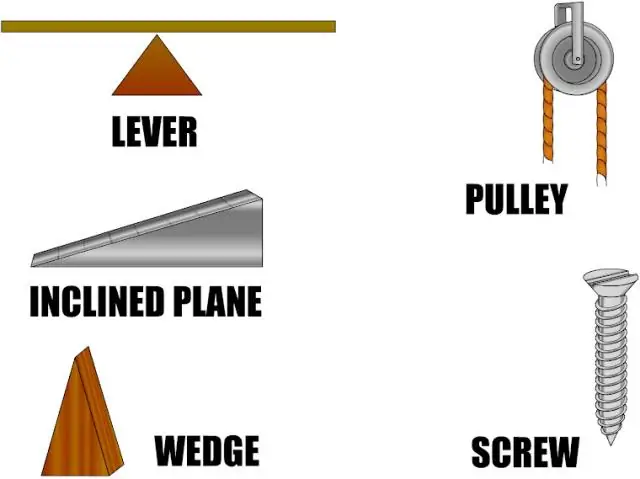

Jakie są sześć prostych maszyn i ich przykłady?

Oto sześć prostych maszyn: klin, koło i oś, dźwignia, pochylona płaszczyzna, śruba i koło pasowe

Jaki jest pożytek z uwierzytelniania dwuskładnikowego?

Uwierzytelnianie dwuskładnikowe (2FA), czasami określane jako weryfikacja dwuetapowa lub uwierzytelnianie dwuskładnikowe, to proces bezpieczeństwa, w którym użytkownicy zapewniają dwa różne czynniki uwierzytelniające w celu weryfikacji. Ten proces ma na celu lepszą ochronę zarówno danych uwierzytelniających użytkownika, jak i zasobów, do których użytkownik może uzyskać dostęp

Jak korzystać z uwierzytelniania 2fa?

Stuknij Ustawienia > Prywatność i bezpieczeństwo > Uwierzytelnianie dwuetapowe, gdzie możesz wybrać, w jaki sposób chcesz uzyskać kod uwierzytelniający. Opcja pierwsza: włącz SMS i dodaj swój numer telefonu (dołącz kod kraju, bo Instagram jest wszędzie) Otrzymasz kod potwierdzający SMS-em. Wpisz to