- Autor Stanley Ellington ellington@answers-business.com.

- Public 2023-12-16 00:21.

- Ostatnio zmodyfikowany 2025-01-22 16:10.

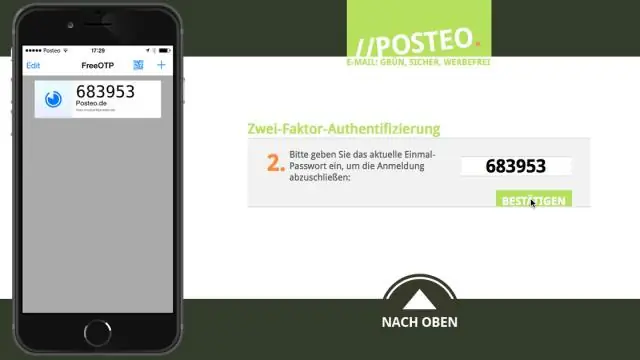

Najpopularniejsza forma dwa - uwierzytelnianie czynnikowe podczas logowania do konta jest to proces polegający na wpisaniu hasła, a następnie otrzymaniu kodu SMS-em na telefon, którego następnie potrzebujesz do wejść.

W ten sposób, co robi uwierzytelnianie dwuskładnikowe?

Dwa - uwierzytelnianie czynnikowe (2FA), czasami określany jako dwa - weryfikacja kroku zwyczajny uwierzytelnianie czynnikowe , to proces bezpieczeństwa, w którym użytkownik zapewnia dwa różne uwierzytelnianie faktorów, aby przeanalizować się, aby lepiej chronić zarówno poświadczenia użytkownika, jak i zasoby, do których użytkownik może uzyskać dostęp.

Podobnie, jak działa uwierzytelnianie dwukierunkowe? Z 2 - uwierzytelnianie czynnikowe , dodatkowa warstwa bezpieczeństwa jest dodane do Twojego konta, aby uniemożliwić komuś zalogowanie się, nawet jeśli zna on Twoje hasło. To dodatkowe zabezpieczenie wymaga zweryfikowania Twojej tożsamości za pomocą losowego 6-cyfrowego kodu, który wyślemy Ci za każdym razem, gdy spróbujesz się zalogować.

Podobnie można zapytać, co to jest weryfikacja dwuetapowa i jak działa?

Włączyć coś 2 - Weryfikacja kroków . Z 2 - Weryfikacja kroków (znane również jako dwa - czynnik uwierzytelnianie), dodajesz dodatkową warstwę bezpieczeństwa do swojego konta. Po skonfigurowaniu zalogujesz się na swoje konto w dwa kroki za pomocą: Coś, co znasz (twoje hasło) Coś, co posiadasz (np. telefon lub klucz zabezpieczający)

Dlaczego konieczne jest uwierzytelnianie dwuskładnikowe?

Dwa - Uwierzytelnianie czynnikowe (2FA)jest czasami nazywany wielokrotnym uwierzytelnianie czynnikowe . Insimpleterms, dodaje dodatkową warstwę bezpieczeństwa do każdej platformy online, do której masz dostęp. Dodanie jeszcze jednego kroku uwierzytelnienia tożsamości utrudni atakującemu dostęp do Twoich danych.

Zalecana:

Jak korzystać z zabójcy pni drzew?

Sól Epsom Następnie wywierć w kikucie około tuzina otworów o szerokości 1 cala. Każdy otwór powinien mieć około 10 cali głębokości. Następnie wlej do otworów dużą ilość mieszanki soli Epsom. Przykryj kikut plandeką i odczekaj co najmniej trzy miesiące, aby sól zabiła korzenie

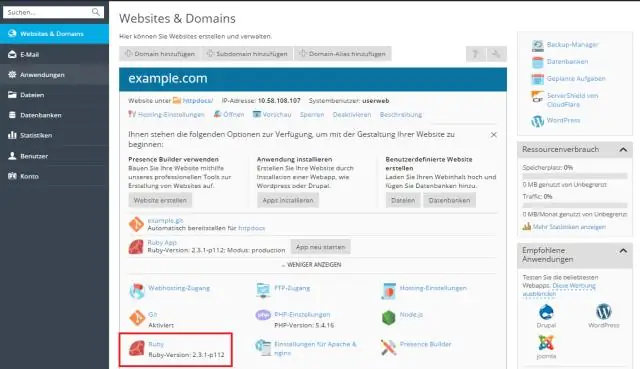

Jak skonfigurować uwierzytelnianie dwuskładnikowe w Salesforce?

Jak włączyć 2FA w Salesforce Aby wymagać tego uwierzytelnienia za każdym razem, gdy użytkownicy logują się do Salesforce, przejdź do „Ustawienia administracyjne”, a następnie „Zarządzaj użytkownikami” i „Profilami”. Następnie wybierz uprawnienie „Uwierzytelnianie dwuskładnikowe dla logowania w interfejsie użytkownika” w profilu użytkownika lub zestawie uprawnień

Jak korzystać z mil KrisFlyer?

Członkowie KrisFlyer mogą również wykorzystywać swoje mile na wiele sposobów – od biletów lotniczych i podwyższenia klasy podróży w Singapore Airlines, SilkAir, Scoot i innych partnerskich liniach lotniczych po wykorzystanie mil na opłacenie przelotów, pobytów w hotelach, wynajem samochodów, zakupy na KrisShop.com i nie tylko

Jak korzystać z oprogramowania ITA?

Użyj numeru lotu, godziny odlotu i kodów klas taryfowych, aby znaleźć równoważną taryfę na stronie internetowej linii lotniczej. Użyj tych samych informacji i znajdź te same kody w internetowym biurze rezerwacji, takim jak Priceline lub Expedia. Zanieś swój kod rezerwacji ITA Matrix do biura podróży, jeśli nie możesz znaleźć najniższej ceny w żadnej innej

Jak wyłączyć uwierzytelnianie dwuetapowe?

Wyłącz weryfikację dwuetapową Na telefonie lub tablecie z Androidem otwórz aplikację Ustawienia na urządzeniu Google. Konto Google. U góry kliknij Bezpieczeństwo. W sekcji „Logowanie się w Google” kliknij Weryfikacja dwuetapowa. Może być konieczne zalogowanie się. Kliknij Wyłącz. Potwierdź, dotykając Wyłącz